Microsoft .NET Framework漏洞(CVE–2017–8759)预警

时间:2017-09-15 来源:互联网 浏览量:

事件背景

8月24日,360核心安全事业部捕获到一新型的office高级威胁攻击。12日,微软进行了大规模安全更新,其中包括CVE-2017-8759。同一时间,FireEye也公布了其发现的CVE-2017-8759野外利用。因为该漏洞影响范围广,利用难度低,360CERT紧急对其跟进分析。发出预警通报。

危险等级

[+]严重

影响范围:

Microsoft .NET Framework 4.7Microsoft .NET Framework 4.6.2Microsoft .NET Framework 4.6.1Microsoft .NET Framework 4.6Microsoft .NET Framework 4.5.2Microsoft .NET Framework 3.5.1Microsoft .NET Framework 3.5Microsoft .NET Framework 2.0 SP2漏洞定位

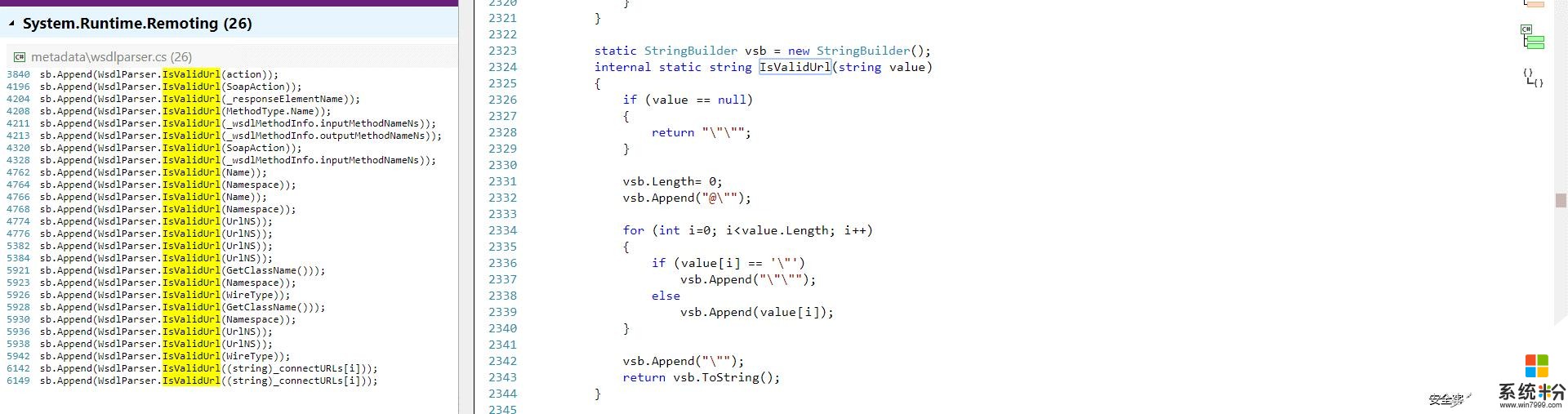

CVE-2017-8759漏洞原因为对wsdl的xml处理不当,如果提供的包含CRLF序列的数据,则IsValidUrl不会执行正确的验证。查阅.NET源码,定位到了问题处理接口:

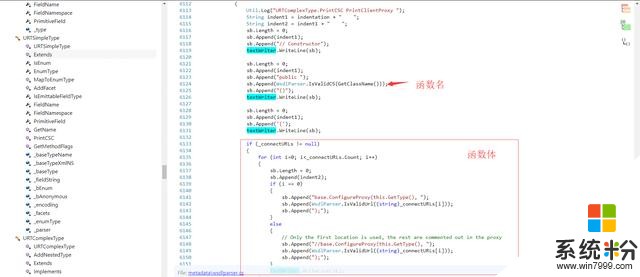

以及漏洞触发点:

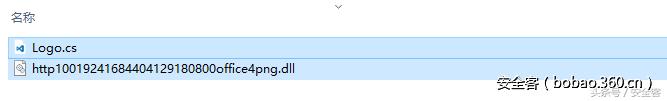

函数此处生成logo.cs并调用csc.exe进行编译为dll,捕获到cs源文件以及生成的dll。

整个过程为:

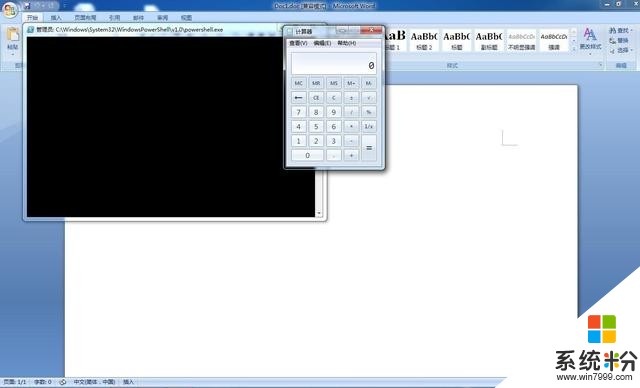

1. 请求恶意的SOAP WSDL2. .NET Framework的System.Runtime.Remoting.ni.dll中的IsValidUrl验证不当3. 恶意代码通过.NET Framework的System.Runtime.Remoting.ni.dll中PrintClientProxy写入cs文件。4. csc.exe对cs文件编译为dll5. Office加载dll6. 执行恶意代码漏洞验证

修复方案

针对该漏洞的攻击样本,360安全卫士已在第一时间跟进查杀,请广大用户近期不要打开来路不明的office文档,同时相关单位也需要警惕此类0day漏洞的定向攻击,并使用360安全卫士安装漏洞补丁和防御可能的漏洞攻击。

安全公告: https://portal.msrc.microsoft.com/en-us/security-guidance/advisory/CVE-2017-8759

时间线

2017年8月24日 360核心安全事业部捕获攻击样本

2017年9月12日 微软发布安全更新,包含此漏洞

2017年9月12日 FireEye发布野外利用分析

2017年9月13日 360核心安全事业部发布预警分析

2017年9月14日 360CERT跟进发布安全预警

我要分享:

相关资讯

热门手机应用