求大神说下445端口怎么入侵

提问者:litfishc | 浏览 次 | 提问时间:2016-12-22 | 回答数量:3

操作方法:通过445端口入侵,攻击者首先需要查找网络上存在445端口漏洞的主机地址,在查找此类主机过程中,可以使用一些扫描工具,比如SuperScan就是典型的端口扫描工具之一。在...

操作方法:通过445端口入侵,攻击者首先需要查找网络上存在445端口漏洞的主机地址,在查找此类主机过程中,可以使用一些扫描工具,比如SuperScan就是典型的端口扫描工具之一。在...

已有3条答案

遵化吧花

回答数:3282 | 被采纳数:0

2016-12-22 14:24:43

操作方法:

通过445端口入侵,攻击者首先需要查找网络上存在445端口漏洞的主机地址,在查找此类主机过程中,可以使用一些扫描工具,比如SuperScan就是典型的端口扫描工具之一。在SuperScan开始IP地址中输入需要扫描的起始地址,然后在停止中填写好扫描结束的IP地址,然后单击[开始]按钮即可开始扫描。扫描结束后,在列表中可以查看目标主机打开的端口,每一个端口后面都有关于这个端口的简短说明

通过445端口入侵,攻击者首先需要查找网络上存在445端口漏洞的主机地址,在查找此类主机过程中,可以使用一些扫描工具,比如SuperScan就是典型的端口扫描工具之一。在SuperScan开始IP地址中输入需要扫描的起始地址,然后在停止中填写好扫描结束的IP地址,然后单击[开始]按钮即可开始扫描。扫描结束后,在列表中可以查看目标主机打开的端口,每一个端口后面都有关于这个端口的简短说明

赞 328

悠嘻fof

回答数:3225 | 被采纳数:1

2016-12-23 13:50:43

你好,入侵445端口是需要软件的!入侵445端口需要的软件有:一号软件Winnt AutoAttak(版本V2.0),二号软件Remote Administrator(版本V2.0);所谓的端口入侵也只是通过此端口的漏洞,如果不存在SQL漏洞那么将无法入侵,还有入侵是要求的技术很全面的,最好不要学入侵,去学学其他的。希望我的回答能够帮助你。

赞 322

西宁骚男

回答数:2434 | 被采纳数:0

2016-12-26 06:30:00

这些端口漏洞自windows xp SP3出来后,早就不存在了 就是现在开了这个端口也没办法攻击了。 你想学习的话可以搜索 135批量抓鸡工具。 (一般不用流光,都用s扫描,NTScan,瑞士军刀)希望能帮到你,望采纳。

赞 243

相关问题

解决方法

-

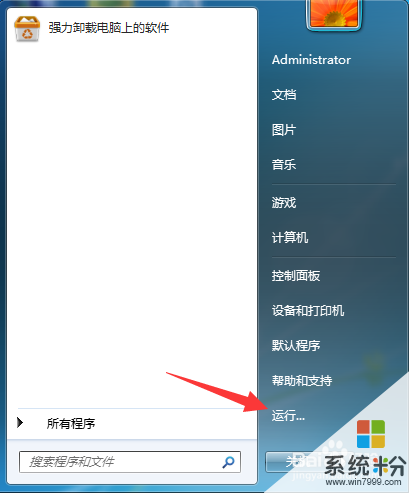

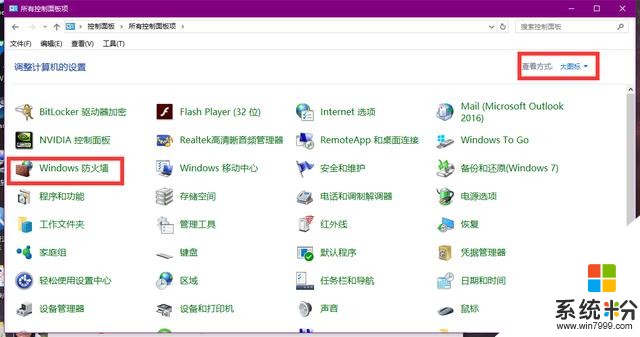

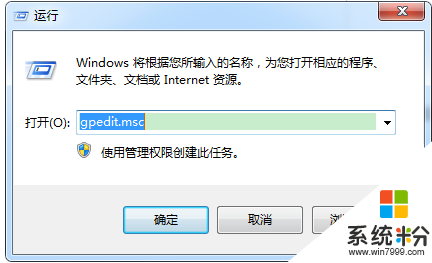

怎样关闭445端口防止病毒入侵? 关闭445端口防止病毒入侵的方法有哪些?

今天给大家带来怎样关闭445端口防止病毒入侵?,关闭445端口防止病毒入侵的方法有哪些?,让您轻松解决问题。445端口是一个共享文件的端口,也是一个不安全的端口,很多黑客可能利用这...

-

今天给大家带来怎样关闭受到的入侵端口?,关闭受到的入侵端口的方法有哪些?,让您轻松解决问题。 学过网络的人都应该知道,网络实际是由7层协议组成的。其中的传输层有一个最重要的任务就...

-

近期,席卷全球的WannaCry勒索病毒的影响仍在持续,目前至少有150个国家受到网络攻击。并且句各大媒体报道,国内除了多所高校遭到了网络攻击,还有相当一部分企事业单位的电脑也同样...

-

在WIndows系统中,445端口是ipC(Internet PRocess Connection)服务的默认端口,系统在默认情况下开启的。由于该端口存在漏洞,很容易会被别人入侵攻...

最新其他问答

- 1 抖音评语大全简短

- 2 抖音怎么获得元宝

- 3 抖音工会礼物优惠

- 4抖音发表评价好评

- 5抖音破五百播放后

- 6在抖音里开通抖音橱窗

- 7抖音评论怎么点开不了

- 8抖音买抖快手买什么

- 9延安有哪些抖音公会

- 10抖音勋章在哪设置的